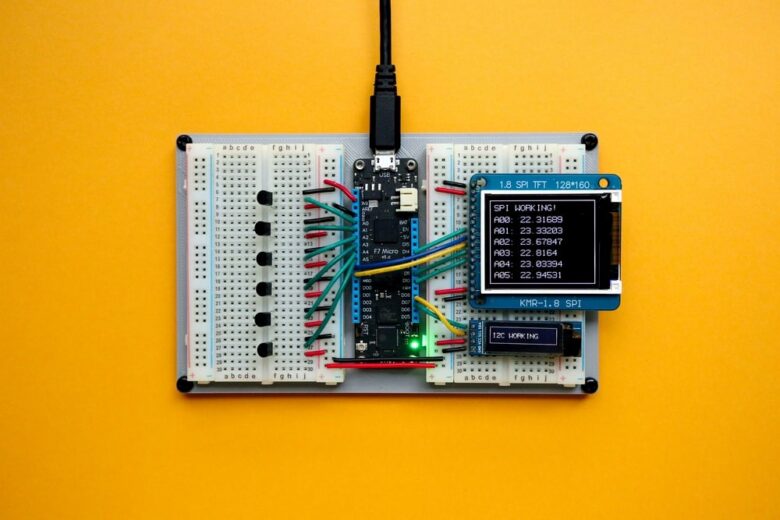

L’internet des objets (IoT) (« Internet of things » en anglais), la technologie par nuagerie informatique et les technologies de santé sont des outils primordiaux en 2021 pour assurer le bien-être et le roulement des activités des individus et des organisations primordiales dans notre société. Considérant l’importance des objets connectés, et la place irremplaçable qu’ils occupent, il …

Considérant que les termes cybersécurité et cybercrime sont souvent utilisés dans le cyberespace, ne devraient-ils pas être reliés? La cybercriminalité représente l’ensemble des crimes « cyber ». Lorsqu’on y fait mention, on fait généralement référence au domaine d’étude des crimes traditionnels qui sont commis sur l’Internet, des crimes qui y sont créés et qui y prennent forme …

Les attaques à vélos en cybersécurité consistent en des fuites données causées par une faiblesse de sécurité en lien avec la longueur des mots de passe via le trafic crypté. Cette terminologie, inventée par Vranken (2016), a été créée suite à l’observation réalisée par ce chercheur que le trafic SSL (non rembourré) peut permettre la …

Vous avez entendu parler des risques de cybersécurité, mais vous souhaitez en savoir plus sur ce sujet ? Vous souhaitez connaître les bonnes pratiques à mettre en place dans votre environnement d’étude ou de travail ? Vous n’avez pas beaucoup de temps ? Alors ce cours en ligne est fait pour vous! L’Université de Montréal …

Les social-bots sont des robots possédant des fonctions automatisées qui sont créés par des humains afin d’effectuer des tâches précises sur les réseaux sociaux. Ces bots peuvent avoir une utilité légitime, comme faire du marketing pour une compagnie, ou illégitime comme pour faire de la désinformation. Il a aussi été vu par le passé que …

De nombreuses études démontrent l’impact important des comportements humains sur la cybersécurité d’une entreprise ou d’une organisation. L’aspect humain derrière la protection des failles de sécurité ne peut être négligé. Les humains agissent bien souvent comme un pare-feu sur la première ligne de défense du réseau informatique que les experts en cybersécurité tentent de protéger …

Les appareils mobiles sont devenus une nécessité en 2021. Autant dans la vie personnelle que professionnelle, les humains ne peuvent vivre sans eux. Les téléphones cellulaires intelligents sont particulièrement souvent reliés au travail, et les employés ont accès à des données précieuses même à distance du milieu de travail. Conséquemment, les violations de données importantes …

La fraude est un crime extrêmement répandu depuis l’évolution de l’Internet. Les modalités dans lesquels elle prend forme, principalement sous le Web rends sa prévention et sa rétribution extrêmement complexe pour les agences policières. Ces agences d’application de la loi ne semblent pas adaptées et les méthodes traditionnelles mises en place semblent porter plusieurs préjudices …

Sans surprise, les réseaux sociaux ont drastiquement grimpés en popularité depuis les dernières années. L’utilisation des plateformes de réseaux d’interaction sociale ne cesse d’augmenter et la majorité des humains ne se verrait pas vivre sans eux. À titre d’exemple, le plus populaire, Facebook, était composé de 69 millions d’utilisateurs actifs en 2008. En date de …

La conformité sociale est un phénomène bien étudié en psychologie, et surtout en sociopsychologie, principalement en raison de son effet d’influence sur les comportements humains. En effet, la conformité est un fait social qui amène les individus à changer leurs propres comportements, idéaux ou opinions afin de concorder avec la majorité (Asch, 1951). Ces comportements …