Afin de mieux prédire les vulnérabilités du système, les chercheurs en cybersécurité développent des approches nouvelles et holistiques afin d’identifier les risques. Ce processus d’identification inclue la caractérisation des facteurs humains qui contribuent aux risques et à la vulnérabilité en cybersécurité. Zoe King et ses collaborateurs se sont intéressés plus précisément à la malveillance comme …

Month: July 2018

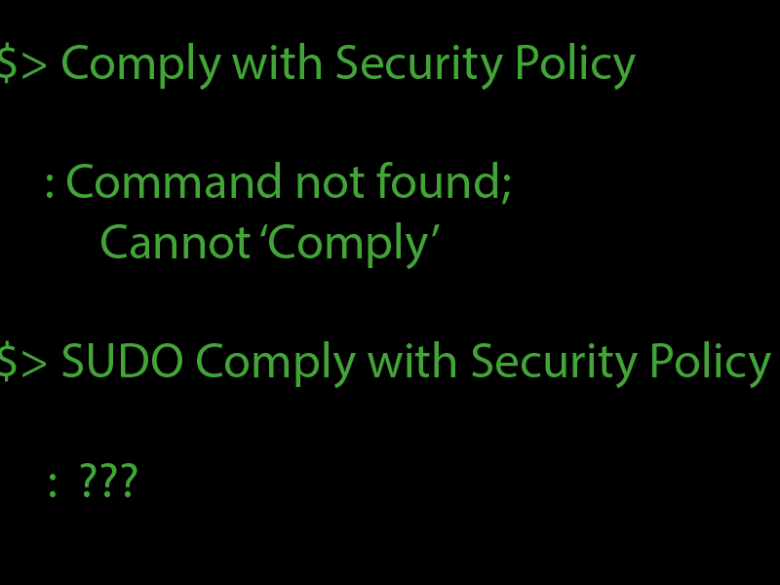

Information Security Policy Compliance: An Empirical Study of Rationality-Based Beliefs and Information Security Awareness Burcu Bulgurcu and researchers from the Saunders School of Business at the University of British Colombia looked into the problem of employees not complying with security policy. Security policy is (generally) put in place to protect the company from attacks directed …

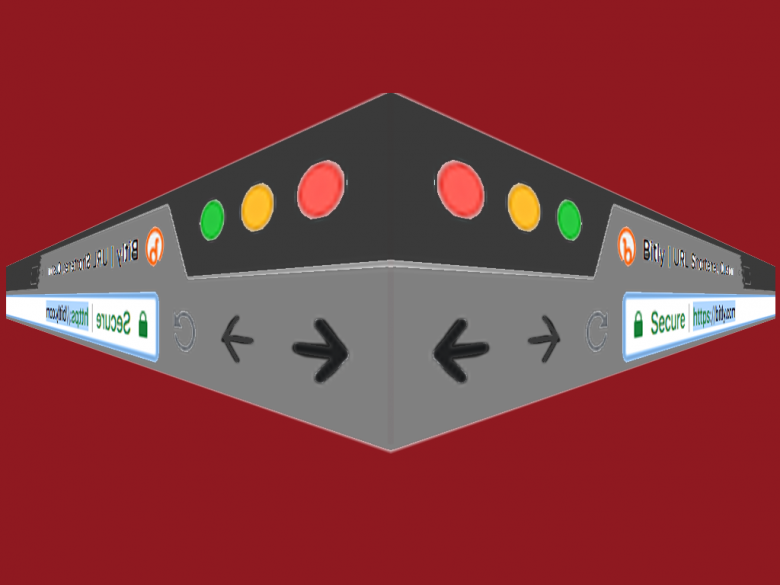

URL shortening services provide a short link in place of a long URL. Attackers sometimes use these services to mask the URL of a malicious destination, making it harder for a person to detect a link that they shouldn’t click on. A group from the university of Ottawa and IBM collected 300 thousand malicious …

Y a-t-il de la place pour les cyber justiciers dans la lutte contre le cyber crime? C’est la question que s’est posée Karine E Silva de l’Université de Tilburg aux Pays-Bas. L’auto-justice est un mouvement social composé d’individus qui exécutent la loi lorsqu’ils considèrent que des normes institutionnalisées ont été transgressées par un individu ou …

The impact of online piracy on companies’ revenues and consumer behavior has been a well-known problem for industry, policy-makers and academics. When it comes to piracy, consumers arguably benefit due to cheaper access to a wider range of content. However, piracy may also inflict significant direct costs, as many piracy sites may be unsafe due …